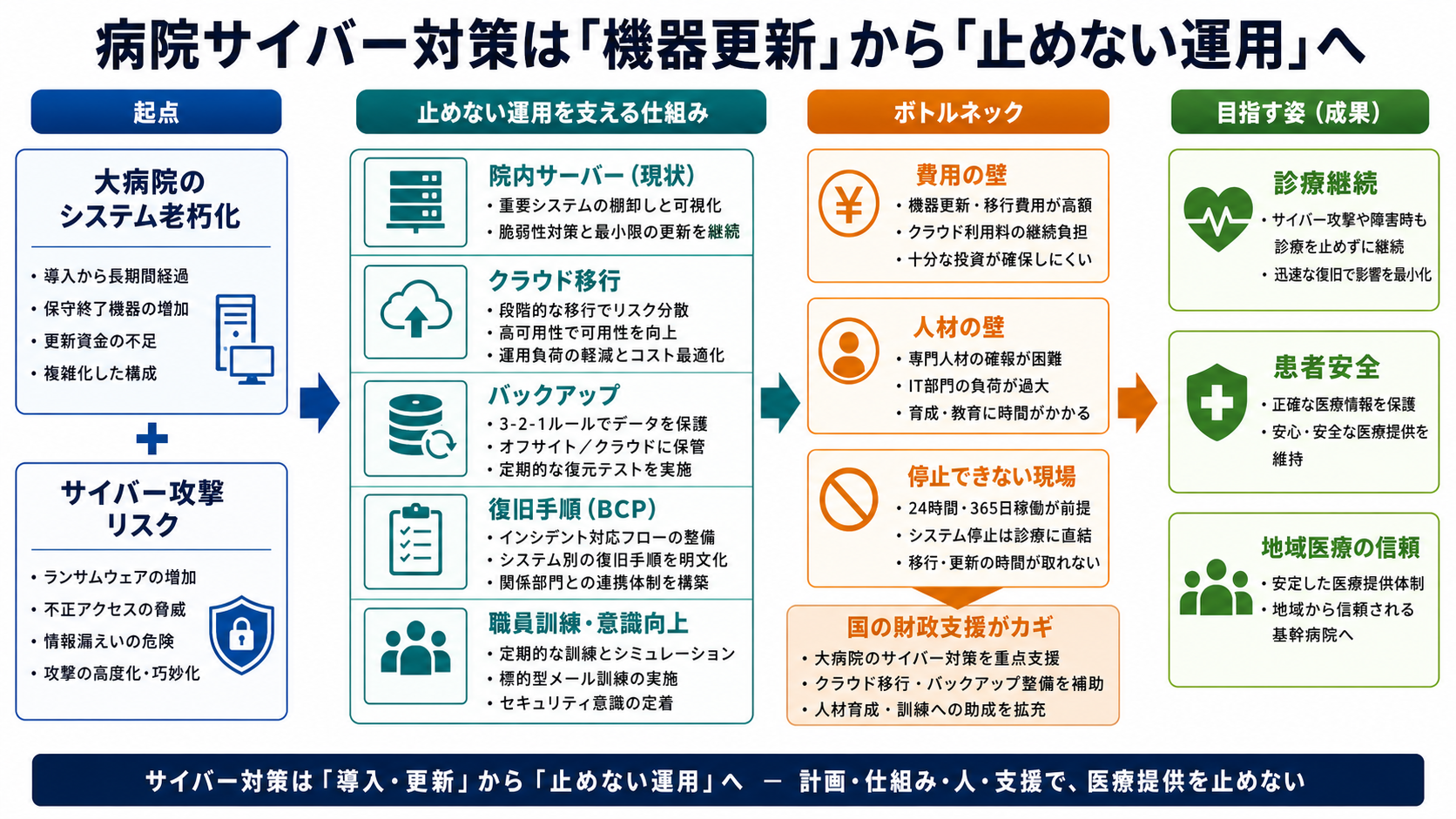

病院サイバー対策は、設備投資から診療継続の設計へ移った

政府は大規模病院のサイバー対策に財政支援を検討し、院内サーバー中心のシステムからクラウドを活用する方式へ移す方向を示している。背景にあるのは、病院の情報システムが止まると、電子カルテだけでなく、検査、薬剤、会計、給食、救急受け入れまで影響する現実である。

このニュースの焦点は、クラウドが安全かどうかという単純な比較ではない。病院が攻撃を受けた時に、どの機能を優先して守り、どの順番で戻し、現場が何をすれば診療を続けられるかという運用設計にある。

つまり、病院サイバー対策はIT部門だけの話ではなく、医療提供を止めないための経営課題になった。

クラウド移行は目的ではなく、復旧しやすくする手段だ

院内サーバー中心の仕組みは、病院内で管理しやすい一方、機器更新、バックアップ、監視、外部接続管理を病院側が抱え込みやすい。人材が限られ、システムが長く使われるほど、弱点は積み重なる。

クラウド移行には、監視、冗長化、バックアップ、更新管理を外部基盤に寄せられる利点がある。ただし、クラウドに移せば自動的に安全になるわけではない。接続権限、委託先管理、認証、復旧手順が曖昧なら、攻撃時の混乱は残る。

大事なのは、置き場所の変更ではなく、止まった時の戻し方を事前に決めることだ。

費用、人材、止められない現場が対策を遅らせる

病院は24時間動く。一般企業のように、週末に全システムを止めて更新することは難しい。電子カルテ、検査機器、部門システム、外部委託先が絡み、どこを止めると何が止まるのかを把握するだけでも負荷が大きい。

さらに、サイバー人材は医療現場に十分いない。高度な対策を導入しても、日々の権限管理、訓練、バックアップ確認、委託先との責任分界が曖昧なら、攻撃時に動けない。

財政支援が必要なのは、機器を買うためだけではない。病院が止められない現場を抱えたまま、更新、監視、訓練を続けるための運用コストを支える必要がある。

責任分担を曖昧にしたままでは、次の攻撃にも弱い

病院システムは、病院本体、電子カルテベンダー、検査会社、給食や物流の委託先、ネットワーク事業者、クラウド事業者がつながっている。攻撃者は、必ずしも病院の中心システムから入るとは限らない。

だから必要なのは、技術対策だけでなく、誰が何を守り、どこまで監視し、障害時に誰が判断するのかを決めることだ。平時の契約で責任が曖昧なままなら、非常時には復旧の優先順位も曖昧になる。

医療のサイバー対策は、病院単体の努力では限界がある。地域医療を支えるインフラとして、自治体、国、事業者が同じ復旧設計を共有する必要がある。

患者にとって重要なのは、攻撃の有無ではなく診療が続くかだ

サイバー攻撃を完全にゼロにすることはできない。だから焦点は、病院が攻撃されるかどうかではなく、攻撃された時にどれだけ診療を続けられるかである。

救急、手術、投薬、検査、入退院、会計のどれを優先するのか。電子カルテが使えない時に紙でどこまで回せるのか。バックアップから何時間で戻せるのか。こうした具体的な手順が、患者安全を左右する。

クラウド移行は、そのための一部にすぎない。病院サイバー対策の本丸は、医療を止めない運用を、予算、訓練、契約、責任分担まで含めて作ることだ。