焦点は侵入防止から復旧力へ

金融庁は、地方銀行など地域金融機関に、AIを悪用したサイバー攻撃への対策整備を求める方針だ。月内に開く業界団体との会合で、自社システムのプログラム修正や迅速な復旧に向けた手順の点検を促す見通しになっている。

ここで重要なのは、AI脅威が「高度なモデルが危ない」という話から、地域金融の日々の運用に移ったことだ。預金、融資、企業間送金、窓口、ATM、ネットバンキングは、利用者からは当たり前に動いて見える。だが攻撃を受けた時にその機能をどの順番で守り、どの手順で戻すかは、銀行の内側の設計に左右される。

金融分野では4月下旬にも、AI脅威をめぐる官民の会議が開かれた。大手行や市場インフラを含む議論から、今回は地域金融機関の対策へ焦点が広がった。新しい前提は、AI攻撃への備えが一部の大企業だけの専門課題ではなく、地域の決済と信用を支える基礎業務になったという点にある。

攻撃側が速くなるところ

AIで変わるのは、単に攻撃文面が巧妙になることではない。より大きい変化は、脆弱性を探す、攻撃手順を組み立てる、侵入後に横展開する、標的ごとに手口を調整する、といった工程の速度が上がることだ。人手と時間に依存していた作業の限界費用が下がれば、攻撃者はより多くの標的を短時間で試せる。

アンソロピックのClaude Mythos Previewは、防御目的の枠組みで重要ソフトウェアの脆弱性発見に使われている未公開モデルだ。一般提供は計画されていない一方で、脆弱性探索やコード推論の能力が大きく伸びていること自体が、金融当局や金融機関にとって警戒材料になっている。

この技術変化は、防御側の時計を速める。脆弱性情報を把握してからパッチを当てるまで、異常ログを検知してから権限を止めるまで、委託先に確認して影響範囲を切り分けるまでの時間が短くなる。性能、速度、配布範囲、利用制限のすべてが、サイバー対策の前提を変えている。

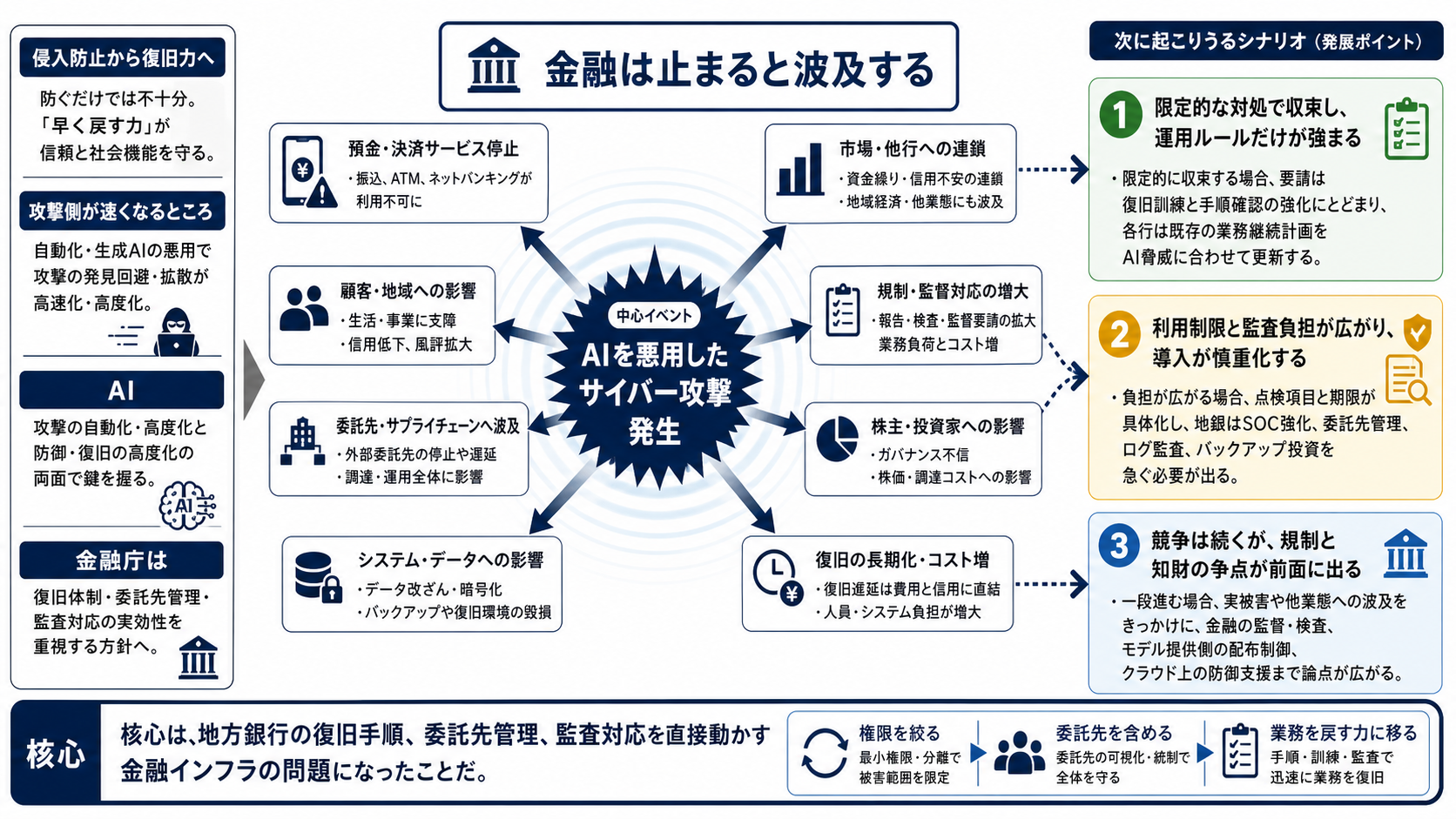

金融は止まると波及する

復旧手順が焦点になるのは、完全防御を前提にできないからだ。どれだけ入口対策を強めても、システムの脆弱性、委託先の障害、認証情報の流出、人的ミスをゼロにはできない。金融機関に求められるのは、侵入を防ぐ努力と同時に、侵入された時に被害を閉じ込め、重要業務を戻す設計である。

地銀が止まる影響は、その銀行だけに閉じない。地域企業の仕入れや給与、自治体や医療機関の支払い、個人の口座利用に連鎖しうる。企業間送金が詰まれば、取引先や大手行を含む銀行取引にも混乱が広がる。金融は相互接続性が高く、復旧の遅れが信用不安に近づきやすい。

だから点検すべき対象は、セキュリティ部門だけではない。送金を止める判断基準、窓口やコールセンターの代替手順、バックアップからの復元、本人確認、顧客への説明、経営陣への報告、当局への連絡までが一つの流れになる。AI攻撃への備えは、技術部門の防衛策から銀行全体の業務継続へ広がっている。

地銀が抱える三つの制約

第一の制約は、人材と投資余力だ。大手行は大規模なセキュリティ部門、24時間監視、専門ベンダーとの常時連携を持ちやすい。地銀も対策を進めているが、AI時代の攻撃速度に合わせて、監視、訓練、復旧、監査を同時に厚くするには負担が重い。

第二の制約は、共同システムや外部委託先への依存である。地域金融機関のシステムは、自行だけで完結しない。システム子会社、クラウド事業者、決済ネットワーク、セキュリティ事業者が絡むほど、障害時に誰が何をいつまでに直すのかを事前にそろえておく必要がある。

第三の制約は、地域金融機能を止めにくいことだ。地銀は、地域企業の資金繰りや日々の決済を支えている。安全のために全面停止すればよい、とは言いにくい。どの業務を最優先で守るか、どこまで手作業に戻せるか、どの時点で顧客に知らせるかを決めることが、AI攻撃への実務的な備えになる。

AI導入の競争軸は統制に移る

このニュースは金融機関だけの話ではない。企業がAIを使えば、コード生成、文書検索、顧客対応、事務処理は速くなる。一方で、AIが触れる権限、データ、システム接続が広がるほど、攻撃面も広がる。便利なAI利用とリスク拡大は同時に進む。

企業導入で差がつくのは、モデルの賢さだけではなくなる。誰がどのデータに触れるのか、AIの操作履歴をどこまで残すのか、顧客情報や知財を学習や外部送信からどう切り分けるのか、異常な操作を誰が止めるのか。権限制御、ログ、データ分離、監査証跡、人の承認が、導入速度を決める条件になる。

開発者には、安全なコードを書く力に加えて、脆弱性情報を素早く取り込み修正する運用が求められる。企業には、AIを使う部署だけでなく、法務、情報システム、内部監査、委託先管理をつなぐ設計が必要になる。利用者にとっては、サービスが止まらないこと、個人情報が守られること、障害時に説明が届くことが価値になる。

競争軸は、モデル性能から、配布制御、防御利用へのアクセス、クラウドやID基盤との統合、監査しやすいログ設計、委託先まで含めた復旧力へ移る。AI企業、クラウド事業者、セキュリティ企業、金融機関の勝ち筋は、速いAIを出すことだけでなく、安全に使える範囲を運用で証明することにある。

重みを変える次の材料

最初の判断材料は、金融庁が月内の会合で示す具体項目と期限だ。復旧訓練、パッチ適用、委託先管理、本人確認、ログ監査のどこまで求めるのか。さらに、その内容が通常の監督や検査と結びつくのかで、地銀にとっての重みは変わる。

次に見るべきは、地銀側の反応である。復旧訓練の実施、SOC強化、外部委託先との契約見直し、共同システムの点検、バックアップ投資が表に出てくれば、要請は実務に入り始めたといえる。反対に、抽象的な注意喚起にとどまれば、当面は運用ルールの確認で収まる。

波及範囲も重要だ。信用金庫、ネット銀行、決済事業者、クラウド事業者まで同じ水準の対応が求められるなら、これは地域金融の個別問題ではなく、金融インフラ全体のルール変更になる。国内でAI悪用型の攻撃や業務停止が確認されれば、監督対応はさらに強まる。

小さく終わる場合は、点検と訓練の強化で収束する。重くなる場合は、監査負担と投資負担が広がり、AI導入そのものも慎重化する。さらに進む場合は、モデル提供側の配布制御、防御利用支援、クラウド上の監視機能まで含め、AIをどう使わせるかの設計が金融の安定性に直結する。