AIの弱点発見が金融議題になった

2026年5月18、19日にパリで予定されているG7財務相・中央銀行総裁会議で、最新AIを使ったサイバー攻撃への懸念が共有される見通しです。5月11日時点ではまだ会議前の調整段階であり、決まった対策を評価する局面ではありません。重要なのは、AIの性能発表ではなく、金融市場や国際取引の混乱を防ぐための議題に上がったことです。

これまで生成AIの企業ニュースは、生産性、検索、開発支援、顧客対応の文脈で語られることが多くありました。今回は違います。争点は、金融機関が依存する共通ソフトウェアの弱点をAIがどれだけ速く見つけ、その速度に修復の運用が追いつけるかです。

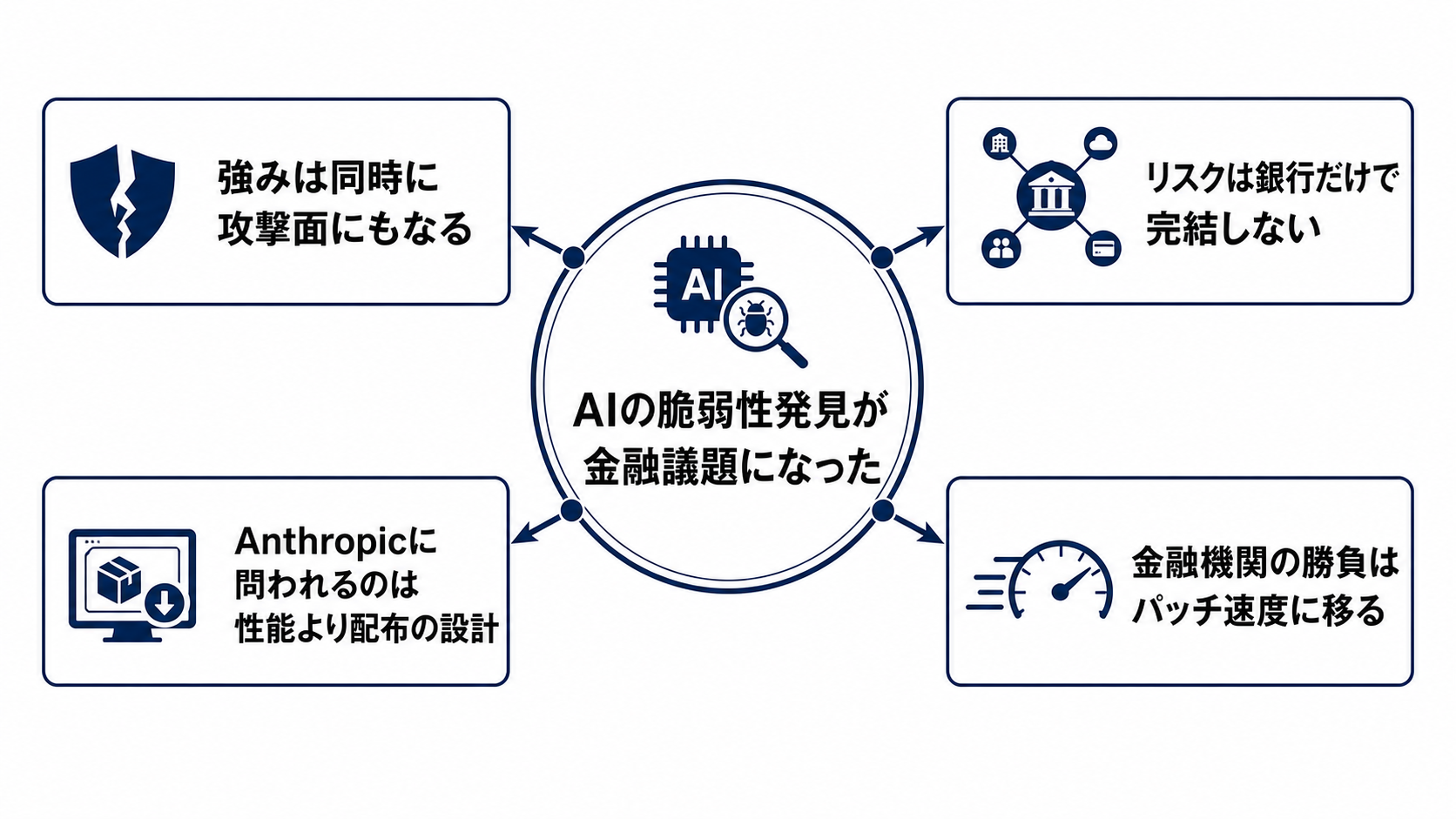

前提が変わったのはここです。AIは防御を助ける道具であると同時に、脆弱性を探す速度そのものを引き上げます。発見速度が修復速度を上回るなら、問題は一企業のセキュリティではなく、市場の信頼を支える基盤の問題になります。

強みはそのまま攻撃面にもなる

念頭に置かれているのは、AnthropicのClaude Mythos Previewです。同社は2026年4月7日に、限定的な防御目的の取り組みとしてProject Glasswingを始めました。これは能力を広く配る発表ではなく、誰に、どの条件で、どこまで使わせるかを管理する試みでもあります。

技術評価では、Claude Mythos Previewが主要ソフトウェアの高・重大度の脆弱性を多数見つけたとみられています。防御側にとっては、従来なら見落とされた弱点を早く発見し、修正へ回せる価値があります。ソフトウェア保守主体や金融インフラにとって、この能力は事故を減らす投資にもなり得ます。

ただし、同じ能力は攻撃準備にも使えます。脆弱性の発見から検証、悪用可能性の判断までの時間が短くなれば、修正前に狙われる余地も広がります。AIが危ないという単純な話ではありません。防御の価値と悪用リスクが、同じ能力から同時に生まれることが政策課題になっています。

リスクは銀行の内側で止まらない

金融機関は、自前のシステムだけで動いているわけではありません。OS、ブラウザー、クラウド、オープンソース、認証、通信、決済、取引基盤が重なり、その上に銀行、証券、保険、取引所、決済事業者のサービスがあります。共通ソフトウェアの弱点は、一社の問題に見えても、同じ部品を使う複数の金融機関へ同時に効きます。

金融取引にはリアルタイム性があります。決済が遅れる、取引基盤が止まる、価格情報や認証系に不安が出るだけでも、利用者や市場参加者の行動は変わります。実害が限定的でも、「どこまで影響が広がるか分からない」という状態が長引けば、市場信頼への波及が起きます。

そのため、当局が見るべき対象も銀行単体に限られません。クラウド事業者、ソフトウェア保守主体、AI企業、金融サイバー対応組織が同じ時間軸で動けるかが重要になります。AIが脆弱性を見つける速度だけが上がり、検証や修正の速度がばらばらなら、弱い部分から信頼が崩れます。

AI企業に問われるのは配る設計だ

Anthropicにとって、この問題は単なる性能競争ではありません。高い脆弱性発見能力を示すことは、セキュリティ市場での競争力になります。一方で、強い能力ほど、配布先、利用目的、監査、結果の開示手順を誤るリスクも大きくなります。

限定提供には意味があります。防御側の専門家や主要ソフトウェア保守主体に能力を渡せば、修復を先に進められます。しかし参加先が狭ければ、守られる領域にも偏りが出ます。大手企業は恩恵を受けても、中小の金融関連事業者や周辺インフラが遅れれば、リスクはそこに残ります。

さらに、他社や犯罪集団が類似の能力を持つ場合、限定提供だけでは十分ではありません。時間を稼ぐ効果はあっても、同等能力が広がるほど、防御側全体の修復能力を上げる必要が出ます。AI企業の経営判断は、モデルを売ることから、金融インフラを含む社会的な利用条件を設計することへ広がっています。

金融機関の勝負は修復速度に移る

銀行や取引所にとって、AIを導入するかどうかだけが問題ではありません。AIが見つけた弱点を検証し、重要度を見極め、修正を適用し、業務を止めずにリリースし、監査証跡を残せるかが問われます。これはセキュリティ部門だけでなく、システム投資、委託先管理、事業継続計画にまたがる経営課題です。

Mozillaは2026年4月のFirefox関連リリースで423件のセキュリティ修正を行い、そのうち271件はClaude Mythos Previewの初期評価で見つかった脆弱性だったとしています。この事例は、防御側にも大量処理能力が必要になることを示しています。見つかる弱点が増えれば、修正できる組織と積み残す組織の差が開きます。

金融機関では、この負荷がさらに重くなり得ます。古い基幹システム、複雑な接続先、厳しい可用性要件、監督当局への説明責任があるためです。脆弱性を見つけるAIが強くなるほど、顧客側である金融機関には、パッチ速度、人材、テスト環境、リリース管理への投資が求められます。

次に見るのは声明の強さと参加者の広がり

会議後にまず見るべきなのは、共同声明の具体性です。AIを使ったサイバー攻撃への懸念を一般的に書くだけなら、当面は注意喚起の域にとどまります。情報共有、ストレステスト、モデルアクセス管理、金融機関向けの実務対応に踏み込むなら、政策は運用段階へ進みます。

次に見るべきは、金融当局の実務文書や演習です。中央銀行や監督当局が、AI起点の脆弱性発見を金融サイバー演習、委託先管理、障害報告、リスク開示にどう組み込むかで、金融機関の投資優先順位は変わります。

参加者の広がりも判断材料です。AI企業、銀行、取引所、決済事業者、クラウド、OS、ブラウザー、オープンソース保守主体が同じ枠組みに入るほど、発見から修正までの時間は縮みます。逆に、守る側の連携が大手だけに偏れば、金融インフラの周辺部に弱点が残ります。

読者が持つべき見方は一つです。これはAI規制の一般論ではなく、発見速度と修復速度の競争です。共同声明の強さ、修正件数の増え方、防御連合の参加範囲、金融機関の投資開示を追えば、この問題が管理可能な技術課題に収まるのか、市場信頼を揺らす産業政策の課題へ広がるのかを更新できます。